2021.12.12

自从搭建了博客后,喜欢有事没事就用站长工具测一下自己的网站的数据。前段时间试了下SSL检测,结果发现我的博客SSL证书部署不符合PCI DSS支付卡行业安全标准降级为B; 没有优先使用FS加密套件降级为B; 因为在现代加密协议上优先使用了RC4密码套件,降级为C; 启用了SSLv3协议,降级为B。最后我的SSL部署评级只有C级。

作为强迫症的我,看着扎眼的SSL检测报错信息,怎么能够不把问题搞清楚弄明白就放过。于是我就看myssl.com官网里的介绍文档HTTPS 安全最佳实践(一)之SSL/TLS部署,搞明白了原来PCI DSS标准的要求是关闭对TLS1.0的支持,只要关了SSL证书对TLS1.0的支持,SSL的部署就会符合PCI DSS标准。优先使用了RC4密码套件被降级是因为:

2015年3月26日,国外数据安全公司Imperva的研究员Itsik Mantin在BLACK HAT ASIA 2015发表论文《Attacking SSL when using RC4》阐述了利用存在了13年之久的RC4漏洞——不变性弱密钥(《Weakness in the Key Scheduling Algorithm of RC4》,FMS 发表于2001年)进行的攻击,并命名为“受戒礼”攻击(Bar Mitzvah Attack)。

所以要禁用RC4,这一步我不知道怎么设置,没有做。写这篇文章的时候在网上查了下:

https://segmentfault.com/a/1190000014657539

配置加密套件

推荐的简单配置(满足苹果ATS对SSL/TLS的安全检测要求)

SSLCipherSuite ECDH:AESGCM:HIGH:!RC4:!DH:!MD5:!aNULL:!eNULL;

另一篇教程:

https://blog.csdn.net/weixin_29383401/article/details/112930147

SSLCipherSuite AESGCM:ALL:!DH:!EXPORT:!RC4:+HIGH:!MEDIUM:!LOW:!aNULL:!eNULL

最后我已经放弃对RC4算法禁用,以后搞明白了再说吧。

继续配置,关闭TLS1.0,SSLv3

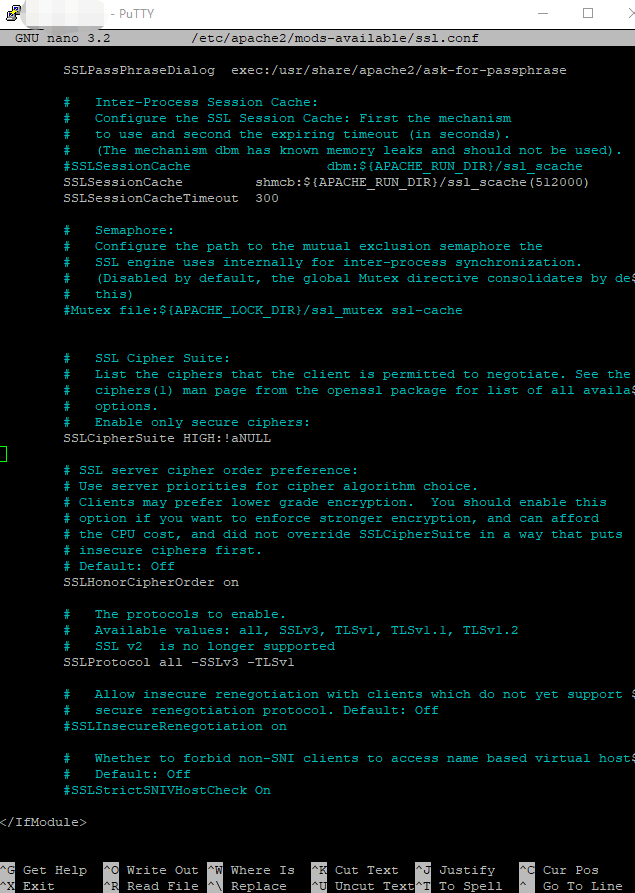

进入ssl配置文件

nano /etc/apache2/mods-available/ssl.conf

找到SSLProtocol all,改为SSLProtocol all -SSLv3 -TLSv1取消对SSLv3和TLSv1.0的支持。

没有优先使用FS加密套件,需要找到SSLHonorCipherOrder off改为SSLHonorCipherOrder on

然后保存退出,重启树莓派。

再次检测ssl果然博客网站的评级变成了A:

博客网站变得更加安全啦!

文章评论